Quisiera destacar un tema muy importante en mi exposición de hoy.

Por supuesto, todos los baluartes deben respetar siempre todas las disposiciones legales.La situación varía considerablemente de un país a otro, por lo que es importante que tenga información detallada antes de iniciar un proyecto.

Por estas razones, me gustaría seguir hablando con usted sobre la seguridad, especialmente la conexión wifi.

Como muchos de ustedes habrán oído, la semana pasada se introdujo una nueva cadena de herramientas para eliminar el wpa2 más simple.Bueno, los principios básicos no son nuevos.Para acceder a la red protegida por la wp2, lo que realmente necesita es una frambuesa y un esp8266 con el programa correspondiente, no es un secreto.

Estoy seguro de que muchos lectores dirán ahora: "pero hay soluciones comerciales viables y muchos otros obstáculos que hay que superar".Sin embargo, como siempre, la seguridad, la comodidad y la compatibilidad son equilibradas.Algunas personas que han estado preocupadas por la ciencia de la informática pueden utilizar Microcontroladores, comprender el libro blanco y tener cierta imaginación, y todavía pueden causar daños considerables al módulo.

Por supuesto, hay varios medios y arbitrios que pueden dificultar a los atacantes el cumplimiento de sus tareas.Las empresas invierten considerables recursos en cerrar tantas puertas como sea posible, pero los usuarios domésticos no suelen hacerlo.Aunque una empresa tiene mucho cuidado de utilizar sólo el hardware, que puede copiar durante varios años, para mantenerse al día y abarcar muchos aspectos de Seguridad.Un ejemplo de ello es el caso de 802.11w, que ha estado en funcionamiento durante mucho tiempo en equipo comercial pero que, por razones de compatibilidad, es prácticamente desconocido en el sector privado.

También proporcionamos un sólido de 2,0 para el módulo esp8266, ya que son más vulnerables a algunos ataques, pero 2,4 R2 no es totalmente compatible con la mayoría de los bancos disponibles.

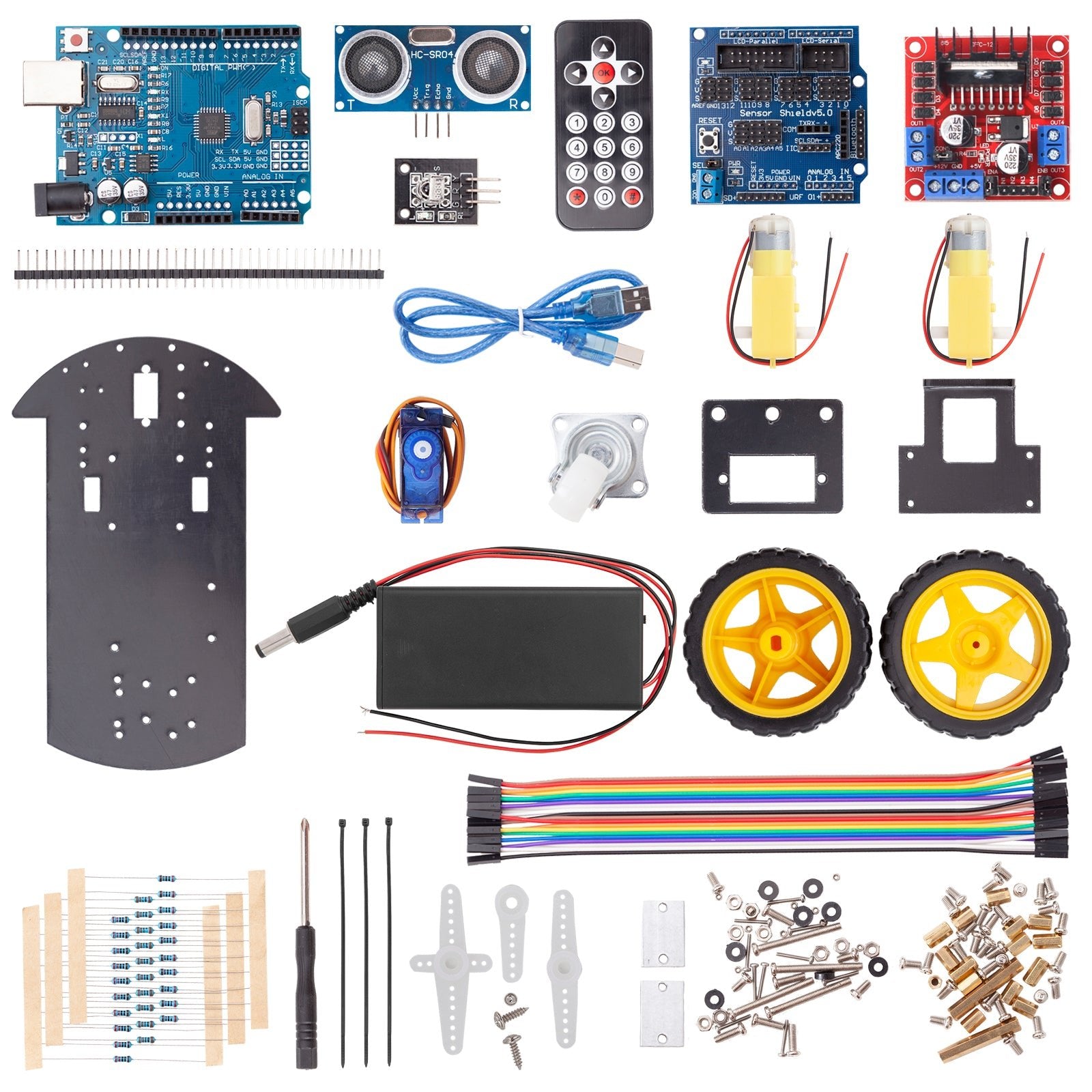

Obsérvese que la mayoría de nuestros módulos son prototipos para aprender a programar microcontroladores con comodidad.También son fáciles de utilizar para el control de máquinas y equipos pequeños.

Sin embargo, en cualquier caso, estos módulos no deben utilizarse en aplicaciones relacionadas con la seguridad, y quisiera explicar brevemente, por ejemplo:

Por ejemplo, si instaló accidentalmente nodemcu con microalimentación en una caja de vacío, aunque controlamos cuidadosamente la calidad de los módulos, a lo largo del tiempo pueden sufrir fallos y sobrecalentamiento por un cortocircuito.En el peor de los casos, se prendió fuego a los plásticos, lo que provocó el incendio de la casa.Tu seguro contra incendios no cubre gastos.

También en el caso de puertas inteligentes: si entras, tu seguro se niega a pagar la pérdida porque tu cerradura interior no tiene la certificación necesaria.

Habida cuenta de las exigencias de los últimos días, consideramos que es importante aumentar la concienciación al respecto, ya que muchos de nuestros clientes no son especialistas en electricidad, lo que les da por sentado.

Hasta el siguiente artículo:

2 comentarios

Albert

Hallo Timmy,

ich bezog mich hier auf das ESP-01 Modul welches meistens als “serieller Arduino-WLan Adpter” oder auch auf unseren Relais genutzt wird und mit Espressif AT-Firmware 2.0 bespielt sind.

Timmy

Eine verwirrte Nachfrage:

Das gilt doch nur für LUA-Module?!

Die über die Arduino-IDE betankten Module müssten doch die jeweils aktuelle Software aus den Boardverwalter bekommen?

Oder gibt es noch einen weiteren Firmeware-Teil auf dem Modul bei dieser Konstellation?

MfG